A estas alturas sabemos que WannaCry ,el troyano utilizado para el ataque que aprovechaba una vulnerabilidad del protocolo SMB para atacar sistemas Window, se extendió a través de equipos con Windows 7 casi en su totalidad, apenas afectando a las máquinas infectadas con Windows XP, maquinas a las que por cierto Microsoft ofreció de forma excepcional soporte con un parche.

La vulnerabilidad fue parcheada por Microsoft en el mes de marzo razón por la que muy pocos equipos con widows 10 se vieron afectadas . pero obviamente los sistemas sin soporte (Windows XP, Windows Vista...) se vieron expuestos , asi como, por supuesto, también aquellos que aún siendo soportados, no habían sido actualizados (de ahí la importancia de tener nuestro equipo siempre actualizado y por supuesto con una licencia valida y legal del sistema operativo)

Existen muchas formas posibles de recuperar archivos tras el encriptado que hemos sufrido en el último ciberataque sin necesidad de desembolsar la cantidad de bitcoins reclamada por los piratas aunque en principio ninguno de estos métodos garantiza la recuperación total pues siempre dependerá del grado de encriptacion que llegó a ejecutar el virus antes de ser apagado el PC ( de ahi el motivo por el que si detecta cualquier actividad maliciosa es muy bueno apagar el equipo para extraer el disco por ejemplo y conectándolo a otro equipo parcheado y seguro y probar a recuperar sus ficheros encriptados ).

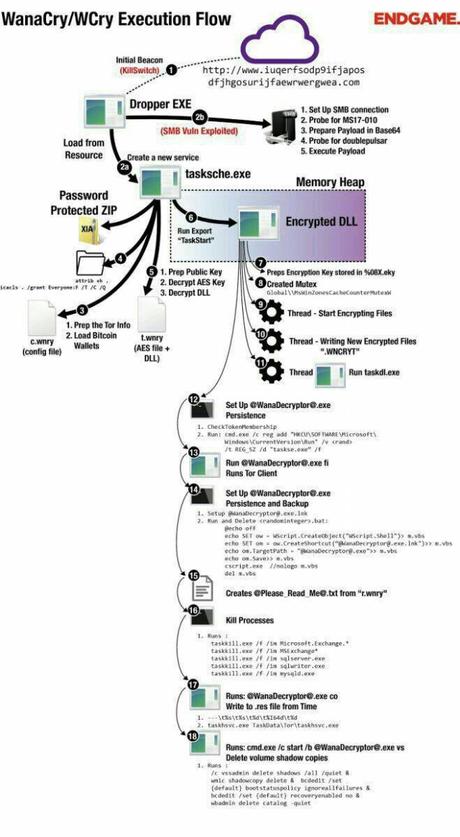

Para cifrar el contenido del ordenador, el ransonware WannaCry recurre a la Microsoft Cryptographic Application Programming Interface, un ecosistema propio de Microsoft que permite cifrar y descifrar ficheros, el cual en determinadas versiones del sistema operativo, deja rastros de la etapa de cifrado en el disco del ordenador, pudiendo recuperar aquellos archivos que aun no hayan sido encriptados como vamos a ver a continuación

Esencialmente el virus identifica si el equipo si tiene una o dos particiones de datos aparte de otras muchas cosas mas .

En el caso de una sola partición de datos utiliza la ruta %userprofile%\appdata\local\temp para mover los archivos . En el caso de tener dos particiones de datos utiliza la carpeta $RECYCLE para realizar el mismo proceso , en el que se van moviendo los archivos a dicha carpeta con objetivo de cifrarlos

El proceso someramente utilizando esas rutas, va capturando todo el contenido de todas las carpetas del usuario , y moviendo su contenido a las citadas rutas temporales:

- El primer archivo que se mueve, es renombrado a 0.WNCRYT,

- El segundo, 1.WNCRYT

- El tecero 2.WNCRT

- Y así sucesivamente....

Después de mover los archivos , el virus Wannacry ir á cifrando cada uno de esos archivos anteriores y eliminando cada uno de estos:

- El primer archivo lo encripta a 0.WNCRY y borra 0.WNCRYT

- El segundo, 1.WNCRY y borra 1.WNCRYT

- El tercero 2.WNCRY y borra 2.WNCRYT

- Y así sucesivamente...

Si hemos apagado el ordenador mientras estaba en ese proceso de encriptacion cualquier fichero almacenado en las rutas temporales aun NO han sido cifrado (todos están ahí precisamente para proceder con su encriptacion ) por lo que se puede t odavía se puede recuperar su contenido, por los que mientras los archivos se encuentren con la extensión WNCRYT, esos archivos no se han perdido, por no estar cifrados (en el instante que Wannacry cifra el archivo WNCRYT y lo convierte en el archivo WNCRY ya esta cifrado y habrá que buscar otras herramientas).

RECUPERACIÓN MANUAL

Este método se basa en que el virus usa una carpeta oculta con el nombre $ RECYCLE o bien %userprofile%\appdata\local\temp, donde deposita una copia de todos los ficheros del PC, cambiándoles el nombre y poniendo un numero de orden, y cambiando la extensión por WNCRYT.

Segun va encriptando todos los ficheros ,el virus va borrando estos ficheros de la carpeta $RECYCLE, de modo que si hemos apagado el PC en un momento determinado de la encriptación, se habrá detenido el proceso, y todos los ficheros que no le ha dado tiempo a encriptar, los mantiene en la carpeta $RECYCLE con otro nombre. Llegados a este punto, estos ficheros que aparecen en la carpeta $RECYCLE son los que podemos salvar, porque no dejan de ser los mismos ficheros que teníamos, con el nombre y extensión cambiados.

Lo importante pues es identificar los ficheros en las carpetas $RECYCLE o %userprofile%\appdata\local\temp para saber el nombre original de los ficheros pues solo renombrando estos volveremos a recuperar dichos archivos.

Los ficheros encriptados se encuentran en sus carpetas originales con el mismo nombre que tenían, y con extensión WNCRY por los que con este procedimiento no podremos hacer nada , pero si podemos rescatar todos aquellos que tengan extensión WNCRYT pues aun no han sido encriptados.

Para ello, podemos seguir el siguiente procedimiento:

- Trabajaremos con nuestro usuario habitual

- Abriremos una ventana del explorador haciendo doble click en el icono de nuestro PC

- Haremos doble click en la unidad lógica donde estén nuestros datos perdidos

- Pulsar en el Menu Organizar / Opciones de Carpeta y Busqueda

- Dentro del apartado de Configuración Avanzada, tenemos que hacer los siguientes cambios:

- Dentro de Archivos y Carpetas Ocultas

- Cambiar el check, seleccionando "Mostrar archivos, carpetas y unidades ocultos"

- Mas abajo aparece con el chek la opción: "Ocultar archivos protegidos del sistema operativo (recomendado)". Pues bien, este check hay que deschequearlo y pulsar ACEPTAR en la ventana en la parte de debajo de esta ventana y estaremos en disposición de poder localizar ficheros ocultos de la carpeta $RECYCLE y renombrarlos para recuperarlos.

- Nos mantenemos en la misma ventana del explorador, y podremos ver las carpetas de la unidad lógica , tanto las habituales como las ocultas, y entre ellas podréis ver la carpeta $RECYCLE.

- El siguiente paso es en esta misma ventana, y en la parte superior derecha, aparece el buscador de ficheros,en dicha ventana escribir WNCRY, apareciendo todos los ficheros encriptados y copias de ficheros para la encriptación.

- A continuación debe clasificar los ficheros que aparecen por fecha de modificacion: ahí aparecerán ficheros con extensión WNCRY (encriptados), y con extensión WNCRYT (preparados para el encriptación)

- Nuestra misión es localizar cada uno de los ficheros con extensión WNCRYT porque emparejado con cada fichero , debe haber un fichero con extensión WNCRY, con la fecha y hora de modificacion idéntica. El nombre de este fichero, es el que le corresponde al WNCRYT de su pareja.Renombraremos el fichero con extensión WNCRYT con el nombre (todo menos el final: .WNCRY) del fichero de extensión WNCRY conseguiremos recuperar cada fichero .Por ejemplo cambiando el archivo del nombre 11339.WNCRYT a 11339.WNCRYT.pdf.O

- Obviamente uan vez qehe ayamos recuperado todos los ficheros que tengan extensión WNCRYT , entrando en la carpeta oculta tendremos todos los ficheros recuperados, que nos tendremos que llevar a la carpeta de uso habitual que nos interese.

METODO AUTOMATICO

Desde el blog de ElevenPath han creado un script que nos permite automatizar todo el proceso de recuperación de una manera mucho mas cómoda

En el siguiente vídeo podemos ver como funciona :

Los links del script versión Alpha , están en GitHub, el cual estarán actualizándolos de una forma constante.

¿Que hacemos con los ficheros que hayan sido encriptados?

Hay documentos temporales de office que pueden ser recuperados si la infección se produce cuando teníamos un documento abierto: una vez limpio su equipo simplemente abriendo Word, Excel o PowerPoint podríamos recuperar dichos archivo abierto en el momento de la infección

Los ficheros encriptados se encuentran en sus carpetas originales con el mismo nombre que tenían, y con extensión WNCRY por lo que ante todo podemos copiarlas en alguna unidad por si en un futuro podemos recuperaralos

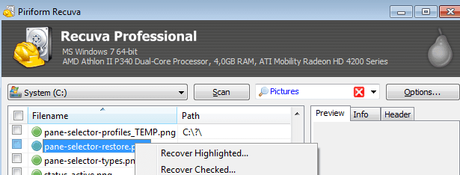

Una de las opciones mas interesantes es usar herramientas de recuperación de ficheros pues al fin al cabo, como hemos visto, el virus borra los ficheros originales sustituyendo por versiones encriptadas de estos así que una opción muy útil es precisamente optar por alguna herramienta de recuperación como puede ser la herramienta RECUVA ( hay disponible una version gratuita).

Otras herramientas

Afortunadamente, también han salido herramientas como o que aseguran solventar la adversidad .

Estas herramientas solo funcionan en equipos con Windows XP, Windows 2003, Windows 7 x86, Windows Vista y Windows Server 2008 por lo que no se asegura su correcto funcionamiento en otros sistemas operativos como W10 .

Europol (la oficina Europea de la Policía) ha comprobado la validez de esta herramienta, asegurando su correcto funcionamiento en los sistemas operativos especificados por su creador.

Mas información en http://blog.elevenpaths.com/2017/05/telefonica-wannacry-file-restorer-como.html#more