Uno de los mayores booms a lo largo de la historia de la humanidad es la realidad vinculada con el mundo de las criptomonedas.

Aunque Bitcoin llegó ya hace bastantes años, el bull market que experimentaron BTC, Ethereum y todas las demás Altcoins a finales de 2017 convirtieron en mainstream este tipo de economía.

¿Y qué significa esto?

Pues que cualquier hijo de vecino podía almacenar en su computadora wallets para sus monedas y claves de acceso a sus Exchanges favoritos, donde tenían depositada su criptodivisa.

Y es innegable su relación directa con Internet y todo lo que involucre operaciones digitales de intercambio, dada la naturaleza de esta moneda virtual.

Quien hizo la ley, hizo la trampa. Así es que aquí muchos malintencionados vieron la oportunidad. Resulta impensable no creer que existan mecanismos virtuales que puedan sabotear dichos intercambios y poner en riesgo todo lo que hayamos acumulado en cualquiera de estas criptodivisas.

Además, el escenario fue ideal ya que la gran mayoría de los Exchanges no tenían ni tienen una app oficial. Crear entonces una app fake para los usuarios menos precavidos, era una tarea fácil y convertía en carne de cañon para ser estafados a los mismos.

Seguramente habrás escuchado las distintas formas en que pueden operar los cibercriminales para hacerse de tus criptomonedas; sin embargo, hoy te contaremos sobre aquellas aplicaciones maliciosas que te roban las criptomonedas y cómo hacerle frente a esta realidad para no ser víctima de ellas.

Hablar de webs que creaban seeds para crear monederos virtuales, pero que se quedaban con esta propia clave para acceder más tarde a los monederos creados y saquearlos.

Aplicaciones maliciosas que roban criptomonedas

A pesar de que ya la gente habla menos sobre las criptomonedas, ciertos sectores de las sociedades en el mundo siguen apostando por este mecanismo para acumular dividendos en otras monedas.

Quizás lo más preocupante es que se hayan desarrollado aplicaciones que se dediquen a robártelas y tú probablemente ni siquiera sospechabas esa realidad.

Recordemos que teniendo un ordenador o teléfono inteligente con algunas características que proporcionen un rendimiento idóneo como para el minado, los podemos usar para acumular criptomonedas.

De allí que si usas tu Android para dicho minado resulte mucho más fácil para los cibercriminales acceder a tu información personal para sacar provecho de lo que tengas acumulado.

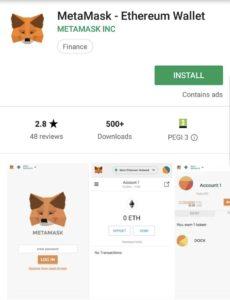

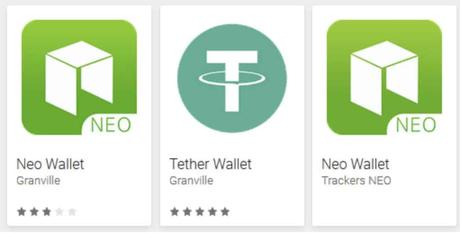

A finales del año pasado (entre octubre y noviembre de 2018) se detectaron en la Google Play Store varias aplicaciones maliciosas que se dedicaban al robo de criptomonedas. Aunque esta realidad ya había sido advertida también a prinicipios de ese año. Entre estas aplicaciones se cuentan: MetaMask, Neo Wallet y Theter Wallet. Por suerte, una vez que fueron reportadas, estas fueron eliminadas de la Tienda de Google.

Aclarar que estas no eran las apps oficiales de cada criptomoneda, si no aplicaciones no legítimas. Podemos decir que algunas de estas apps hacían phishing, mientras que las otras generaban una dirección de wallet pública para que el usuario transfiriese sus monedas. Más sobre esto un poco más adelante.

También se daba el caso de páginas webs que generaban seeds pero que guardaban copia de la misma, para después tener acceso a los fondos. Tal fue el caso de IOTASeed.

¿Cómo operan las aplicaciones maliciosas que roban criptomonedas?

La forma como operan estas apps maliciosas es vía pishing. Es decir, a través de un método que usan los ciberdelincuentes para apropiarse de manera fraudulenta de datos o información confidencial de los usuarios, como contraseñas o datos inherentes a cuentas bancarias o tarjetas de crédito, por ejemplo.

¿Qué hacían estas aplicaciones?

En algunos casos, intentaron recopilar datos o contraseñas de los usuarios dueños de criptomonedas; en otros, simularon ser bancos o carteras reales para realizar transacciones.

Por ejemplo, algunas aplicaciones, al ser ejecutadas por los usuarios, mostraban una dirección pública donde se supone que se iban a depositar las criptomonedas (pero en realidad esta dirección le pertenece es al ciberdelincuente), sin generar una clave de acceso privada que le permita al usuario ingresar posteriormente a dicha dirección. Si el usuario incauto decide depositar las criptomonedas, no tendrá forma de retirarlas luego, pues no posee una contraseña para acceder a la dirección pública donde supuestamente hizo el depósito.

¿Cómo se crearon estas aplicaciones maliciosas?

Las aplicaciones fraudulentas que se detectaron en la Google Play Store se crearon gracias a la plataforma Appy Builder, un servicio que no requiere que sus usuarios codifiquen o programen, sino solo arrastrar y soltar bloques para la creación de variadas aplicaciones y juegos. Así que un usuario común es capaz de utilizarla, debido a su simplicidad.

Falsas aplicaciones Poloniex

Poloniex es una app muy popular para cambiar criptomonedas. Dos versiones de ella vinculadas a aplicaciones maliciosas se filtraron en la Google Play Store entre agosto y octubre de 2018. Fueron miles de usuarios (se contabilizan más de 5 mil entre las dos) quienes las descargaron, confiándose de que habían sido creadas por los desarrolladores originales (Poloniex). La primera de ellas fue POLONIEX y la segunda fue POLONIEX COMPANY.

Simulando ser versiones de la original, estas aplicaciones fraudulentas se dedicaron a recopilar contraseñas de Poloniex de los usuarios, así como datos de acceso a sus cuentas de Gmail.

Los smartphones y el minado de criptomonedas

Los grandes avances tecnológicos que han acompañado a la evolución de los teléfonos inteligentes ha sido una de las grandes razones por las cuales muchas personas han prescindido del uso de su ordenador para el minado de criptomonedas y, en lugar de este, utilizar su dispositivo móvil.

Android, por ser el sistema operativo más común entre los usuarios promedio, ha sido blanco de muchos ataques desde su Play Store y no solo con apps para el robo de criptomonedas (hecho más relativamente reciente), sino para apropiarse de forma indebida de fotos, mensajes y hasta lista de contactos, por lo que no era de extrañar que desde principios del año pasado muchas de esas aplicaciones maliciosas se dedicaran a redirigir el tráfico web de criptomonedas a otras direcciones específicas.

Por su parte, el gigante Apple prohibió todo tipo de aplicaciones que se vinculase con el minado de criptomonedas y así reducir el riesgo de estafas en este ámbito para sus usuarios.

Sin embargo, algunas de estas aplicaciones fraudulentas se pueden esconder tras la fachada de una inocente herramienta para aprender a preparar suculentos y sencillos platos, entre otros.

¿Cómo protegerse de aplicaciones maliciosas que te roban criptomonedas?

Si quieres protegerte ante ataques de aplicaciones maliciosas que buscan robar tus criptomonedas y, en general, otras informaciones de tus dispositivos inteligentes, es bueno que sigas los consejos que a continuación te daremos:

1. Usa el método de doble autenticación de seguridad (2FA); así será mucho más difícil que ciberdelincuentes puedan tener acceso a tus datos de cuentas o información personal. Este sistema es mucho más confiable que tener una contraseña segura, pues —aparte de ella— se verificará tu ingreso a través de una clave de acceso que puede ser enviada vía SMS a tu celular.

2. Haz uso de soluciones de seguridad móvil confiable, como es el caso de los productos ESET que son unos de los mejores en este ámbito para la detección de delincuentes cibernéticos que buscan apropiarse de tus datos.

3. Cuando vayas a descargar alguna aplicación, tómate tu tiempo en leer detenidamente los comentarios que han hecho los usuarios sobre ella, para que tú mismo valores la confiabilidad de la app en muchos sentidos. Sobre todo, también es bueno que indagues más sobre su desarrollador y así evites sucumbir ante versiones falsas de aplicaciones oficiales.

4. Si vas a hacer uso de un servicio a través de una app, intenta asegurarte de que realmente tenga una aplicación móvil oficial, haciendo una visita de rutina a su web oficial o verificando que también exista un enlace de descarga en ella.

5. Debes estar muy pendiente si has descargado alguna aplicación de terceros y esta tiende a mostrar ventanas emergentes que te conduzcan a enlaces de Google. Esta es una trampa muy común usada por los delincuentes, ya que es impensable que tras enlaces de Google se puedan robar datos; los usuarios muy pocas veces dudan en cliquearlos y proporcionar la información que soliciten.

Como verás, ningún sistema está exento de ser atacado por cibercriminales o hackers, por lo que la cautela y prudencia serán tu mejor arma para protegerte ante programas o aplicaciones maliciosas que busquen apropiarse de tus datos.

Recuerda que tus datos personales y contraseñas solo deben ser vaciados en plataformas web que te brinden la seguridad para ello y que difícilmente será una petición recurrente para el acceso a diversos sitios web.

La entrada Que no te roben tus criptomonedas, guía imprescindible! se publicó primero en Como llamar con numero oculto.