Recientemente, la cadena de tiendas Liverpool anunció mediante un comunicado que había sido víctima de una intrusión y un intento de extorsión que buscaba “dañar su reputación”. El comunicado detallaba muy poca información, limitándose a decir que “los criminales lograron una intrusión en correos de nuestro personal y también obtuvieron datos de algunos clientes”.

Hasta donde se sabe, Liverpool tuvo que hacer pública esa intrusión a petición de la Bolsa Mexicana de Valores (BMV), y lo hizo en la tarde del 24 de Diciembre de 2014 con la esperanza, quizá, de que no se hiciera mucho escándalo.

La empresa declaró que:

“Estimamos que el riesgo derivado de dicha intrusión es bajo; no obstante, se están tomando medidas adicionales para reforzar la protección de la información de nuestros clientes y fortalecer nuestros sistemas, prácticas y procedimientos”.

Medios como CNNExpansión, Proceso, Forbes y FayerWayer retomaron la información y la compartieron con sus lectores, sin embargo, no quedó claro cuál fue el alcance real del supuesto ataque cibernético.

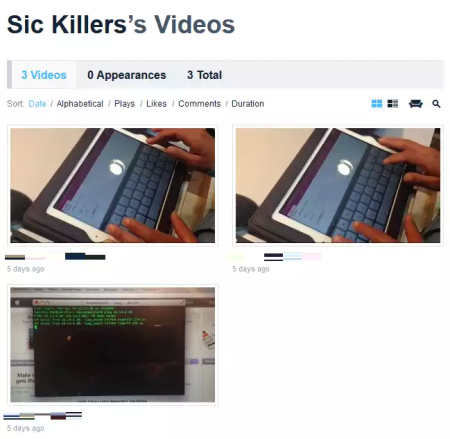

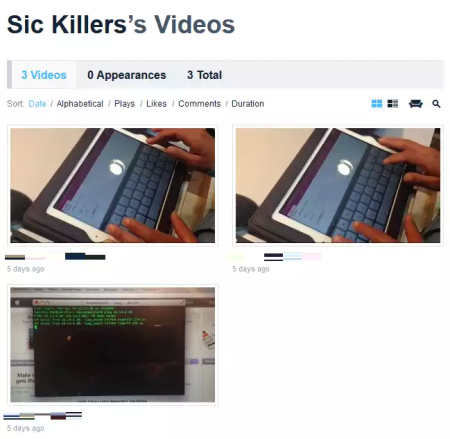

Días más tarde, aparecieron en Facebook varias FanPages a nombre de un grupo denominado “sickillers” donde se publicaron pruebas del hackeo, y se sugería que irían desvelando más información. Las páginas de Facebook fueron dadas de baja casi inmediatamente, pues se estaban publicando datos personales de los directivos de Liverpool y documentos internos de la empresa. Hasta el momento de esta publicación dos de esas páginas seguían activas en facebook.

Días más tarde, aparecieron en Facebook varias FanPages a nombre de un grupo denominado “sickillers” donde se publicaron pruebas del hackeo, y se sugería que irían desvelando más información. Las páginas de Facebook fueron dadas de baja casi inmediatamente, pues se estaban publicando datos personales de los directivos de Liverpool y documentos internos de la empresa. Hasta el momento de esta publicación dos de esas páginas seguían activas en facebook.

El 27 de Diciembre, el grupo Sickillers lanzó un blog (sickillersmx.wordpress.com) donde comenzó a publicar más datos del supuesto hackeo. La última publicación sucedió el 4 de enero y el sitio fue suspendido el 5 de enero. Durante 10 días la información robada por sickillers estuvo disponible públicamente, y por lo que ahí se encontraba no parecía que el ataque fuera de “bajo riesgo” como lo había calificado la empresa. La duda sobre el verdadero alcance del ataque seguía siendo un misterio, pues el grupo sickillers no determinó si contaba con más datos y de qué forma los haría públicos.

Por ello, realizamos un análisis de los documentos filtrados para tratar de determinar la verdadera magnitud del ataque a Liverpool. Aun cuando el blog del grupo sickillers ha sido suspendido por WordPress, la mayoría de las imágenes de los documentos expuestos siguen siendo accesibles pues fueron alojadas en servicios externos. Los servicios utilizados por sickillers para difundir sus filtraciones fueron img.ur, prntscr.com, Gmail, MEGA, Stickynotes, WeTransfer y Github.

La radiografía del ataque reveló que la información comprometida es la siguiente:

- Expedientes judiciales de Liverpool. Con detalles de procesos judiciales que involucran a Liverpool y a otras empresas.

- Manuales corporativos de uso interno. Documentos donde se muestran las reglas para el uso del logotipo de la empresa, tipografías oficiales, materiales institucionales, diseño de tarjetas de monedero electrónico, códigos cromáticos y demás elementos de la imagen institucional de Liverpool.

- Documentos oficiales del SAT (SHCP). Filtraciones que muestran RFCs tanto de Liverpool como de particulares, estados del cumplimiento de obligaciones fiscales, nombre y datos del representante legal de Liverpool, e información sobre las declaraciones fiscales de la empresa.

- Documentos oficiales de BBVA Bancomer. Algunas filtraciones sobre operaciones de créditos hipotecarios y avalúos a nombre de particulares que, de acuerdo con sickillers, serían documentos relacionados con el ingeniero encargado de la seguridad de los sistemas informáticos de Liverpool.

- Diagramas técnicos. Información detallada de la arquitectura de los sistemas informáticos de Liverpool y su red interna, con información de sus sites de Santa Fé (Ciudad de México), Querétaro y Monterrey; incluyendo pasarelas de pago con empresas como American Express, PROSA y PagaTodo; red de Computadoras Personales y red de puntos de venta (PoS); Servidores de seguridad, servidores de sistemas SAP, así como detalles de su Mainframe encargado de los sistemas de crédito, vales, mesas de regalos, auditorias, etc. Se incluyen también la capacidad técnica de esos equipos y documentos que detallan los gastos de mantenimiento de HW y SW.

- Sistemas Operativos. Detalles de los sistemas operativos que utiliza Liverpool y Fabricas de Francia en sus equipos de cómputo, que incluyen NetWare, de Novell; iOS, de Apple; Windows, de Microsoft; z/OS, OS4690 y AIX, de IBM y NonStopOS, de HP.

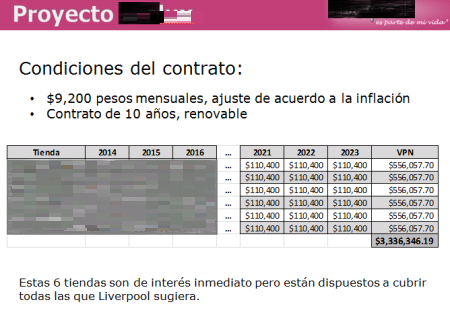

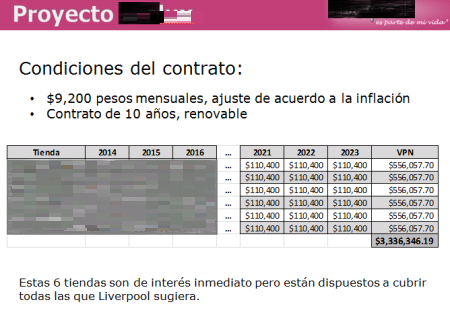

- Proyectos Internos. Documentación sobre propuestas para proyectos internos, como el “Proyecto Liverpool-Google” o el “Proyecto Vialux“, el cual tendría como objetivo la instalación de antenas de telefonía móvil para mejorar la cobertura al interior de sus tiendas. Dichos documentos contienen organigramas, presupuestos, componentes, etc.

- Planos arquitectónicos. Esquemáticos del edificio sede del corporativo de Liverpool en Santa Fé, así como de sus sites de Querétaro y Monterrey.

- Arquitectura del sistema para puntos de venta móvil. Detalles de su sistema de puntos de venta (PoS) y sus componentes de Hardware y Software.

- Aplicaciones móviles. Sickillers publicó enlaces para descargar los instalables de las aplicaciones de Liverpool Nespresso.ipa y Liverpool.ipa.

- Manual de conexión a la VPN y aplicativo de Liverpool para Punto de Venta en dispositivos móviles. En él se detallan los pasos para ingresar mediante dispositivos móviles al sistema de Liverpool (Nesperesso), usando un token de RSA SecurID (como el que usamos para acceder a sistemas de banca en línea) y la aplicación Junos Plus, de Juniper Networks, encargada de establecer las conexiones cifradas a la VPN de Liverpool.

- Videos. Videos de lo que parece ser un procedimiento de capacitación sobre cómo conectarse a la red interna de Liverpool, subidos a Vimeo.

- Documentos personales. Que incluyen Credenciales del IFE, hipotecas, contratos de compra-venta, pasaportes, información de tarjetas de crédito, domicilios, vehículos, fotografías personales, actas de nacimiento, estados de cuenta, y recibos telefónicos de directivos de la empresa.

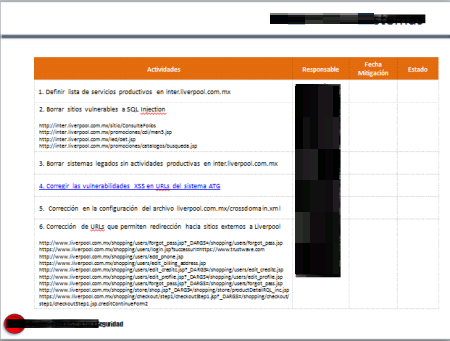

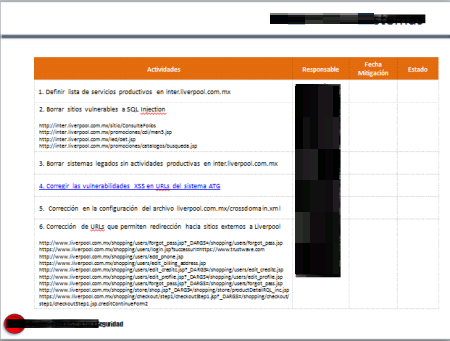

- Auditorías. Reportes de la “Gerencia de Infraestructura y Seguridad” donde se da cuenta de vulnerabilidades encontradas tras una auditoria de seguridad realizada a las páginas del dominio liverpool.com.mx y sus subdominios. También se filtraron documentos sobre los resultados de un Informe de revisión de Hardware.

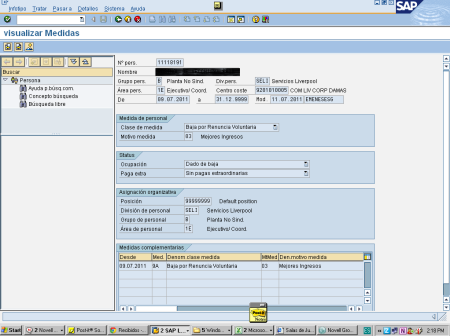

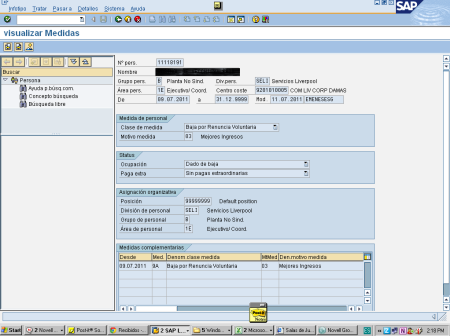

- Aplicativos y sistemas internos. Detalles del Software que utilizan los equipos de cómputo de Liverpool, como el ZENWorks, de Novell; el SAP para Recursos Humanos; Controler CC/DD/EE… para reportes de desempeño de servidores; Verastream Host Integrator para correr aplicaciones en diferentes dispositivos; PowerBroker para manjar privilegios y controlar aplicaciones en escritorios y servidores virtuales y físicos; Luminet, en todos los puntos de venta para evitar fraudes e infracciones de sus empleados, entre otros.

- Interés de compra de terrenos de la UAM Cuajimalpa. Se filtró un oficio con fecha del 9 de Mayo de 2014, donde la UAM Cuajimalpa responde a una solicitud de Liverpool, ya que éste último externaba su “especial interés” por adquirir el terreno conocido como “el encinal”, propiedad de la UAM Cuajimalpa. Antes de tener su sede actual, que inició actividades escolares a mediados de 2014, la UAM Cuajimalpa contó con tres sedes alternas. La nueva sede de la UAM Cuajimalpa cuenta con un edificio, la Torre3, y está pendiente la construcción de las Torres 1 y 2 en los terrenos de esa Unidad. En el oficio filtrado por sickillers, la Universidad responde que no se tiene planeado, “hasta hoy”, vender fracción alguna de la propiedad “el encinal”, sin embargo deja abierta la invitación para que Liverpool envíe su oferta de compra para poder “hacer el análisis de la misma y someterla a consideración”.

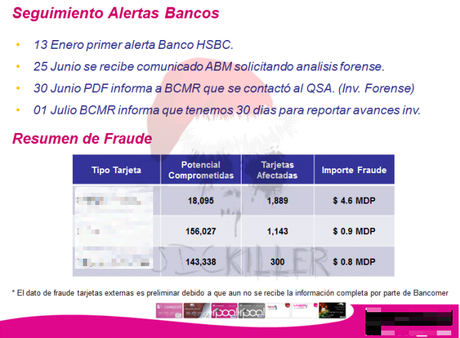

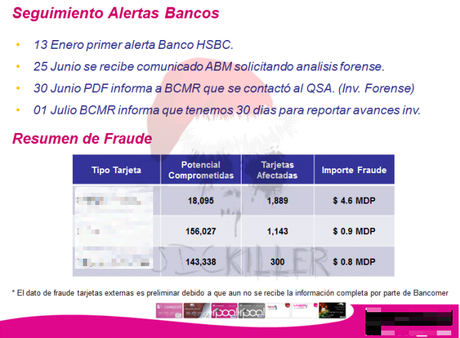

- Datos sobre fraudes. Otra filtración que llama la atención, aunque no contiene información abundante, es la relacionada a pesquisas de fraudes con tarjetas de crédito ligadas a Liverpool. Por lo que se observa, se trata de un análisis forense que Liverpool generó tras recibir una alerta del banco HSBC en Enero de 2014. En los resultados del análisis se observa que los daños por fraudes ascienden a 6.3 millones de pesos y que el alcance sería de 3,332 tarjetahabientes afectados. Además, se alerta de que podría haber alrededor 317,000 tarjetas comprometidas.

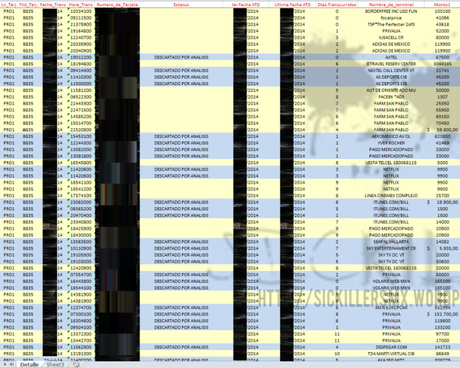

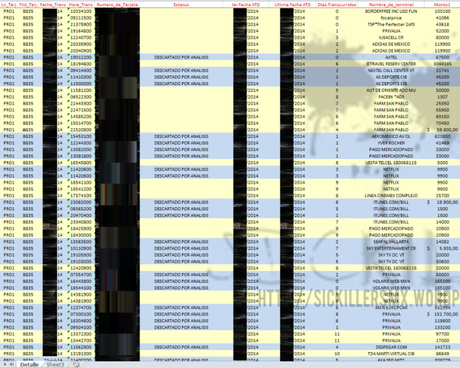

- Tarjetas de crédito. Registros de lo que parecen ser compras realizadas con tarjetas de crédito VISA, con detalles de los conceptos de pago, las terminales utilizadas, montos, fechas y ciudades donde se realizaron las supuestas transacciones. De igual forma, el 29 de Diciembre de 2014 sickillers hizo públicos en su blog datos de tres tarjetahabientes entre los que se incluían números de tarjeta de crédito, códigos de seguridad CVV, fechas de expiración de las tarjetas, domicilios, nombres completos, fechas de nacimiento y correo electrónico de los titulares. Las tres tarjetas de crédito filtradas también son VISA. No está claro si esos registros corresponden a tarjetahabientes de Liverpool o a empleados, tampoco si el grupo sickillers tiene en su poder más datos de tarjetas de crédito.

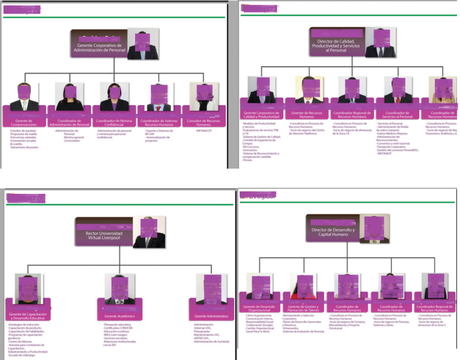

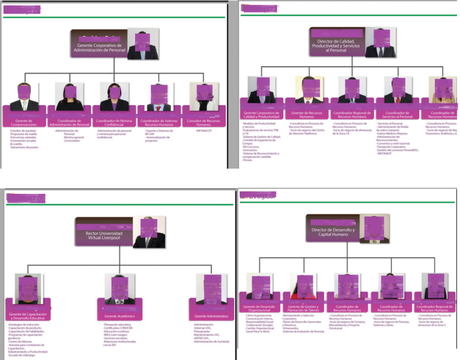

- Organigramas. Fotografías, nombres y puestos de personal directivo, gerencial y administrativo de Liverpool.

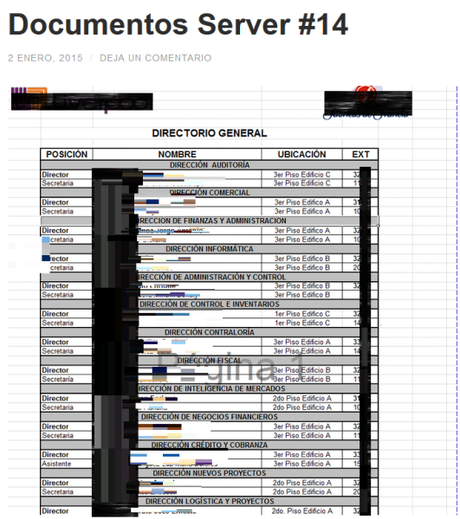

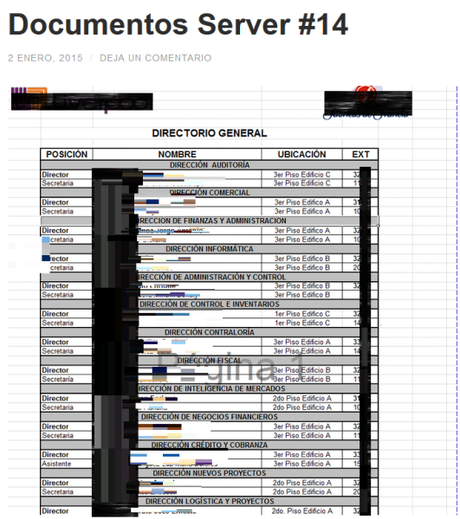

- Directorio general. Se filtró un documento de Excel con un listado que incluye nombre completo, puesto, extensión telefónica y ubicación del personal directivo y gerencial de Liverpool y Fábricas de Francia, así como personal a su cargo. De igual forma, se hizo público un documento CSV con lo que se presume sería el directorio completo de empleados de Liverpool, que incluye nombre completo, correo electrónico y si tienen o no activada la opción de “factor de doble autenticación” en su cuenta de correo. Sobre ésta última filtración, confirmamos que Liverpool tiene un convenio con Google para sus servicios de correo electrónico interno, por lo que todos los empleados de Liverpool que cuentan con un correo en el dominio @liverpool.com.mx utilizan un servicio muy parecido a Gmail. El archivo filtrado al parecer fue descargado utilizando las herramientas que el mismo servicio de correo proporciona, y fue generado el 11 de Diciembre de 2014; cuenta con 16,201 registros. Éste documento continúa en línea en una página del servicio Github, pero por razones de privacidad no enlazaremos a él.

Con los documentos revelados hasta la fecha, resulta difícil creer que el riesgo de la intrusión sea “bajo” como argumenta Liverpool, pero tampoco se puede dar por hecho que estamos ante un ataque complejo. Una de las hipótesis que emergen es que se trata de un robo interno de información, alguna persona que obtuvo acceso al correo electrónico de uno o varios directivos o jefes de sistemas de Liverpool y que descargó toda la información de esos correos. Por otro lado, algunas capturas de pantalla que fueron filtradas sugieren que el atacante habría sido un trabajador o ex trabajador de la empresa.

Ahora bien, la divulgación de los detalles de la arquitectura de los sistemas estratégicos de Liverpool sí constituye un riesgo grave para la empresa, pues abre la ventana para que otros atacantes estudien con detenimiento las formas de vulnerar los sistemas y puntos de venta de Liverpool.

La filtración de los organigramas de la empresa, así como de los datos personales de sus empleados, que van desde directivos hasta personal en tiendas, es en extremo, delicada. Todos los directivos, gerentes, coordinadores, jefes de departamento, etc. corren un riesgo inminente al ver sus datos personales en poder del grupo sickillers.

Entrando en el terreno de la especulación, lo verdaderamente alarmante sería confirmar que el grupo sickillers cuenta con la información de las tarjetas de crédito de los clientes de Liverpool, sus datos personales, referencias, teléfonos, domicilios, historial crediticio, etc. Eso sí podría desatar el caos total para la cadena de tiendas presidida por Max Michel Suberville, empresario que se encuentra en el lugar 18 de la Lista Forbes México de los 37 mexicanos más ricos con una fortuna calculada de 1,400 millones de dólares. Recordemos que Liverpool es la mayor cadena de tiendas departamentales del México, cuenta con 99 sucursales, de las cuales 74 llevan el nombre de Liverpool y 25 el de Fábricas de Francia. Además, la compañía cuenta con cinco Duty Free y 48 boutiques especializadas. La empresa también es el tercer emisor más grande de tarjetas de crédito en México, con más de 3.6 millones de plásticos. Tomando esto en cuenta, y considerando que Liverpool reportó que se trataba de una “extorsión”, podemos prever que en el hipotético escenario de que sickillers contara con los registros de los clientes de Liverpool, la compañía se vería orillada a “pagar el rescate” de su información.

Por el momento la pelota está del lado de sickillers, veremos que movimientos realiza y si Liverpool gana batalla. Hasta ahora, lo único seguro es que, para Liverpool, la seguridad ya “es parte de su vida”.