Trellix analiza regularmente los ciberataques, especialmente aquellos contra Ucrania. Se multiplicaron por 20 a finales de 2022.

Nacida el año pasado tras la fusión de FireEye y McAfee, Trellix analiza con mayor agudeza los ciberataques llevados a cabo contra Ucrania. Estos se han intensificado particularmente desde febrero de 2022. Su objetivo en particular es socavar la distribución de medicamentos, alimentos y socorro al impedir el acceso a los servicios básicos. La mayoría de estos ataques se dirigen a subdominios del sitio web “gov.ua”, el dominio principal de los sitios militares y gubernamentales de Ucrania.

La última investigación de los investigadores de Trellix destaca un aumento en los ataques cibernéticos por correo electrónico a fines de 2022: aumentaron 20 veces entre noviembre y diciembre. Un factor multiplicador que no es fruto de la casualidad. Claramente se ha hecho un «empuje» para acentuar las amenazas cibernéticas a Ucrania. Clásicamente, los ataques más populares se basan en archivos adjuntos enviados en varios formatos, siendo xlsx, shtml, doc… xlsm el más utilizado en los últimos meses. Entre otras amenazas, también se utilizan páginas web maliciosas y varias familias de malware. Trellix atribuye la mayoría de estos ataques al grupo patrocinado por el estado ruso, Gamaredon.

En su informe, los investigadores enumeran y detallan diferentes tipos de phishing llevados a cabo por los atacantes, como correos electrónicos que afirman ser del «Ministerio de Defensa de Ucrania», una notificación que afirma ser de un administrador de «mil.gov.ua». ”, o correos electrónicos que afirman ser del Ministerio de Relaciones Exteriores de Estonia que buscan compartir contactos de funcionarios de la embajada y que contienen un enlace que redirige al usuario a un enlace de Google Drive que contiene un archivo malicioso.

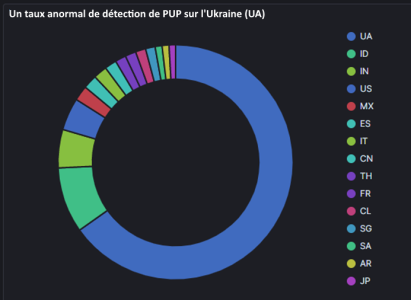

Los investigadores de Trellix también han notado un aumento anormal en las detecciones de PUP (programa potencialmente no deseado), en otras palabras, un programa potencialmente no deseado, aunque aún no reconocido como peligroso. Las detecciones estaban vinculadas esencialmente a la misma herramienta de activación de la suite de Adobe (herramienta que permite, en teoría, piratear las herramientas de Adobe). Después de un análisis, se descubrió que este PUP era un malware destinado a crear una puerta trasera en los sistemas infectados.

Los investigadores también detectaron un ataque dirigido contra una institución financiera ucraniana basado en una falla conocida (CVE-2021-3438) en las impresoras HP.

Trellix invita a todas las empresas a permanecer alerta, ya que ciertos ataques dirigidos a Ucrania pueden tener repercusiones en otros lugares, particularmente a través de la distribución mundial de ciertos PUP (cracks de software).

[