Debadastra

Descripción

Descripción

compartido

MIS BLOGS

-

Seguridad en Sistemas y Técnicas de Hacking

http://thehackerway.com/

Blog dedicado a técnicas de hacking y seguridad ofensiva.

ÚLTIMOS ARTÍCULOS (268)

-

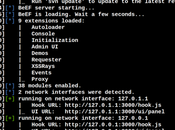

Pentesting contra aplicaciones en node.js – Parte 2.

En el primer post publicado de ésta serie sobre pentesting contra aplicaciones en node.js simplemente se ha dado un repaso general de las principales... Leer el resto

Publicado el 10 julio 2018 TECNOLOGÍA -

Oferta de formación en Securízame sobre hacking ofensivo (Red Team)

Seguramente algunos de vosotros habéis visto en medios tales como Twitter o Telegram, que en Securízame se están elaborando una serie de ofertas... Leer el resto

Publicado el 19 febrero 2018 TECNOLOGÍA -

Pentesting contra aplicaciones en node.js – Parte 1.

En los últimos años nos encontramos con que las aplicaciones desarrolladas en node.js son cada vez más comunes en entornos empresariales y en... Leer el resto

Publicado el 14 febrero 2018 TECNOLOGÍA -

IRCP: la primera certificación de ciberseguridad práctica especializada en ...

IRCP ha sido desarrollada por una empresa de seguridad española y mide conocimientos reales de respuesta ante incidentes de seguridad, aplicados en un... Leer el resto

Publicado el 25 enero 2018 TECNOLOGÍA -

Evadiendo no-exec stacks con técnicas ret2libc

Desde aquellos días en los que comenzaron a aparecer las primeras vulnerabilidades en programas ejecutables, que típicamente se aprovechaban de un desbordamient... Leer el resto

Publicado el 14 septiembre 2017 TECNOLOGÍA -

Vuelve el patito low cost, ahora grazna como un USB Rubber Ducky original

Sobre los autores: Ernesto Sánchez (@ernesto_xload) y Joel Serna (@JoelSernaMoreno) son consultores en seguridad informática que han participado en... Leer el resto

Publicado el 06 septiembre 2017 TECNOLOGÍA -

BadUSB Ultra Low Cost

Sobre los autores: Ernesto Sanchez (@ernesto_xload) y Joel Serna(@JoelSernaMoreno) son consultores en seguridad informática que han participado en eventos... Leer el resto

Publicado el 10 julio 2017 TECNOLOGÍA -

Cómo inyectar malware en una aplicación Android legítima.

En éste artículo se hablará sobre la creación de una APK maliciosa partiendo de una legítima con el objetivo de ganar acceso al dispositivo Android sobre e... Leer el resto

Publicado el 22 mayo 2017 TECNOLOGÍA -

¿La externalización de servicios IT quita puestos de trabajo?

Entrada escrita por: Carmelo “Kinjo” Toledo Hace unos días me encontraba tomando un aperitivo junto con un colega, mientras le explicaba que las empresas, y... Leer el resto

Publicado el 28 abril 2017 TECNOLOGÍA -

Un breve análisis sobre la censura de Internet en China y los Hackers patrióticos

Hoy en día es bastante habitual encontrarnos con que los administradores de sistemas y personas relacionadas con al seguridad informática apliquen... Leer el resto

Publicado el 26 abril 2017 TECNOLOGÍA -

10 Servicios ocultos interesantes en la deep web de TOR – Actualización

Hace algún tiempo escribí unas pocas entradas sobre algunos servicios ocultos en la red de TOR que a mi parecer eran interesantes por la información que... Leer el resto

Publicado el 25 abril 2017 TECNOLOGÍA -

Ataques homógrafos

Entrada escrita por “L-Cafe”. Twitter @L__Cafe Telegram Nick: lian.rs En los últimos días se ha hablado mucho de un tipo de ataque de phishing que... Leer el resto

Publicado el 21 abril 2017 TECNOLOGÍA -

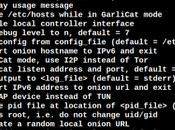

Servicios ocultos en TOR sobre IP: Creando un adaptador VPN anónimo con OnionCAT

Cuando se habla de servicios ocultos en TOR, nos referimos típicamente a servicios tradicionales que funcionan únicamente por TCP, por ejemplo un servidor... Leer el resto

Publicado el 20 abril 2017 TECNOLOGÍA -

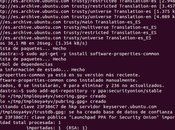

Introducción a SecurityOnion

SecurityOnion es un distribución basada en GNU/Linux, concretamente en Ubuntu y contiene un conjunto bastante completo de herramientas para la... Leer el resto

Publicado el 18 abril 2017 TECNOLOGÍA -

Teletrabajo o el placer de trabajar en albornoz

: Por Carmelo “Kinjo” Toledo. Pepe Lotas le invade la ansiedad… se ha levantado un poco tarde y en estos momentos se encuentra atrapado en un monumental... Leer el resto

Publicado el 14 abril 2017 TECNOLOGÍA -

Ataques MITB persistentes “cross-browser” con Kangoo Framework – Parte 2.

Partiendo de lo visto en la entrada anterior, es el momento de comenzar a pensar en qué alternativas se encuentran disponibles de cara a un atacante a la hora d... Leer el resto

Publicado el 12 abril 2017 TECNOLOGÍA -

Ataques MITB persistentes “cross-browser” con Kangoo Framework – Parte 1.

Uno de los grandes inconvenientes de los ataques del tipo “client-side” es que dependen en gran medida de la interacción del cliente (navegador) y su... Leer el resto

Publicado el 10 abril 2017 TECNOLOGÍA -

Ocultación de tráfico con Obsfproxy y OpenVPN

OpenVPN es una muy buena alternativa a la hora navegar de forma privada y segura, crear una VPN es algo relativamente fácil de configurar, dependiendo... Leer el resto

Publicado el 17 enero 2017 TECNOLOGÍA -

Junio, mes de cursos de Python en Securizame.

Llega junio con una propuesta formativa muy interesante por parte de Securizame, en donde tendré el placer y el honor de colaborar con la serie de cursos... Leer el resto

Publicado el 19 mayo 2016 TECNOLOGÍA -

Nueva temporada en THW Academy: Más cursos y lanzamiento de THW Labs

THW Academy lleva cerca de un año en funcionamiento y los resultados han sido muy satisfactorios, he tenido la oportunidad de conocer gente que tiene un... Leer el resto

Publicado el 13 mayo 2016 TECNOLOGÍA