Un empleado de Burger King no tuvo mejor ocurrencia que postear en 4Chan una fotografía de si mismo pisando dos recipientes que contenían lechuga. La fotografía la envió de forma supuestamente anónima. No se le veía la cara, ni su identidad, ni nada sobre él. En el pie de la foto se podía leer: "Esta es la lechuga que vais a comer en Burger King".

Fotografía supuestamente anónima enviada por el empleado de Burger King a 4Chan

En tan sólo quince minutos los chicos de 4Chan ya conocían la dirección del restaurante de la cadena Burger King en la que trabajaba dicho empleado y ya habían enviado un correo electrónico al gerente de dicho Burger King contándole lo sucedido.

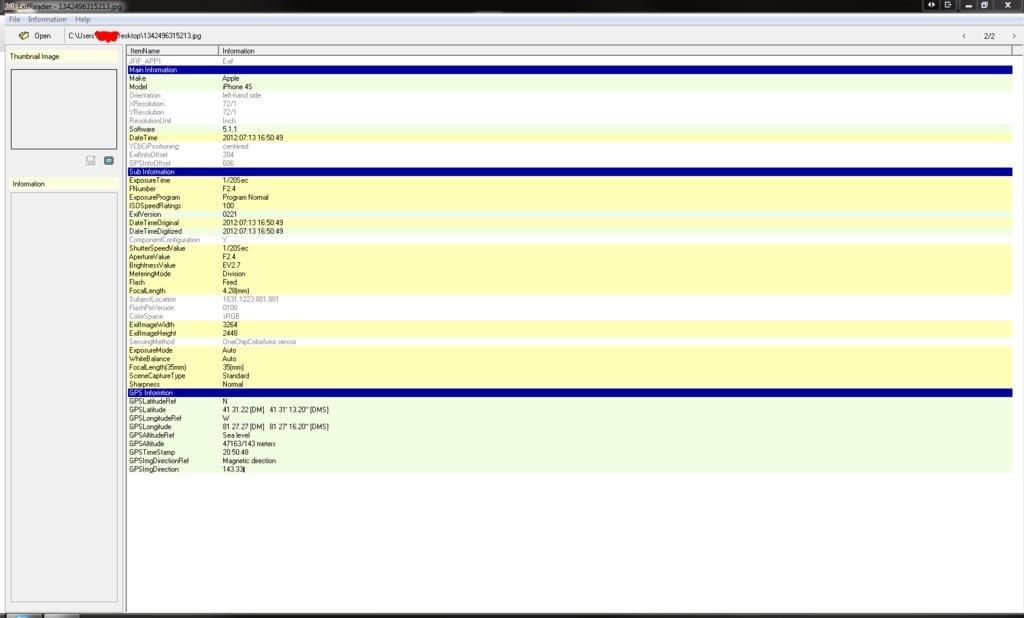

Con lo que no contaba el empleado era con el Exif de la fotografía. Exif es la abreviatura de Exchangeable image file format. De forma resumida los datos Exif de una fotografía serían una serie de metadatos que se almacenan junto con el archivo fotográfico, como pueden ser: el fabricante y modelo de la cámara, fecha y hora de la toma, distancia focal, apertura…. ¿Y para que nos sirven estos datos? Pues desde facilitar el catalogado de las imágenes hasta poder aprender con estos datos.

Por desgracia para el empleado del Burger King entre los metadatos del Exif de la fotografía, están las coordenadas dónde se ha tomado la fotografía, si la foto ha sido tomada con un móvil con GPS y estaba activado cuando se hizo la foto.

Para visualizar los datos Exif de una foto no hay más que buscar en Internet uno de los programas diseñado para ello o instalar la extensión correspondiente en el navegador.

A continuación, fotografías con las capturas de 4Chan.

Así es como se posteó la fotografía en 4Chan.

Tan sólo unos minutos más tarde ya iban a enviar una copia a su jefe

Dirección del restaurante Burger King del desleal empleado.

Exif con los metadatos de la fotografía. Al final se ven los datos GPS.

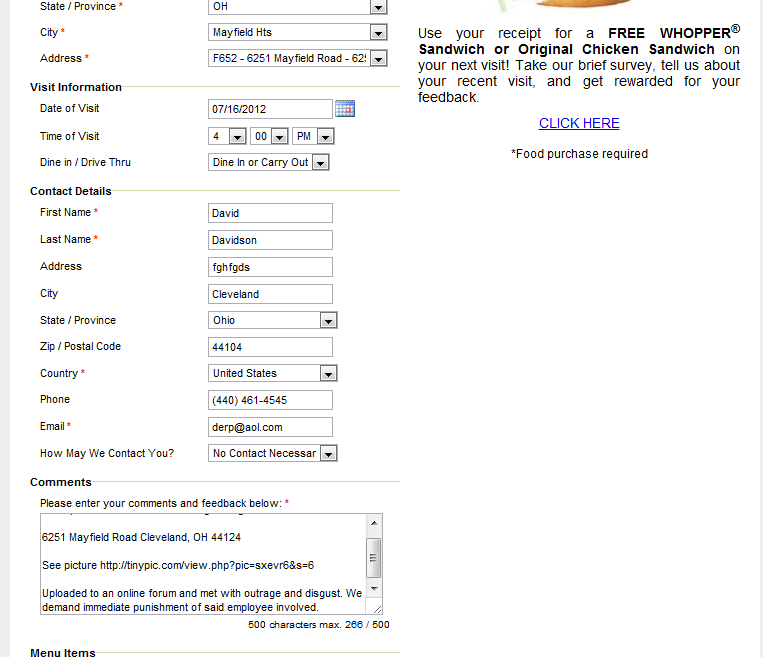

Formulario enviado al gerente del Burger.