“No necesito protegerme porque no me van a atacar” ¿Alguna vez has escuchado una frase como esta? Yo sí, más veces de las que quisiera, y es que cuando hablamos de Seguridad Informática, gran parte de los usuarios menos experimentados suelen menospreciar totalmente su importancia, normalmente por ignorancia o desidia, y dan por hecho que “nunca les va a pasar a ellos” pues tienen la idea equivocada de que los piratas informáticos, sólo se preocupan por atacar gente de alto poder económico o personajes públicos, sin darse cuenta que sus principales victimas son precisamente los eslabones más débiles de nuestra sociedad virtual, aquellos que ignoran la seguridad y que suelen navegar de forma confiada, por lo que pasan por alto de las normas de seguridad en Internet básicas, ignorando que en la gran mayoría de los ataques, lo importante no es quien caiga en él, sino cuantos.

La importancia de los ataques masivos

Aunque ser blanco especifico de un pirata informático o un grupo de estos es algo que no le va a pasar a la mayoría de las personas, no necesitas de esta situación para estar en peligro al navegar por Internet o al prácticar malos hábitos de navegación, porque algo que suelen ignorar muchos usuarios es que los ataques informáticos se realizan de forma masiva, atacando a millones de personas a la vez, esperando a que los más débiles caigan en la trampa y así se conviertan en víctimas, algo que puede traer muchas consecuencias serias, desde el ser estafado por grandes sumas de dinero o el secuestro de tus archivos personales, hasta ser participe activo sin darte cuenta de un delito grave, como puede ser el atacar a un gobierno o empresa importante.

Son muchos los peligros a los que se expone un usuario que no se toma la seguridad en serio, por eso, he hecho esta lista de ataques informáticos realizados de forma masiva, que pueden afectarte cualquier día de la semana:

1.- Phishing: Estafas y Suplantación de identidad

El Phishing es el nombre dado a la técnica de realizar estafas en Internet por medio de la suplantación de identidad de una institución de confianza o una persona conocida del objetivo.

El Phising suele realizarse por correo electrónico, y es especialmente efectivo por su bajo coste y alta remuneración. Los atacantes de Phishing suelen operar de la siguiente forma:

- Consiguen una lista de correos electrónicos de alguna institución (que pueden ir desde miles hasta millones de direcciones) o simplemente, alguna lista descargada de Internet

- Suplantan la identidad de la institución (algo realmente fácil, que no lleva más de 3 minutos si se realiza de forma simple)

- Redactan un mensaje ofreciendo algún descuento o avisando de un supuesto fallo de seguridad que requiere restablecer la contraseña de la cuenta o algo similar, dirigiéndote a un sitio web falsificado

- Al introducir tus datos en la web falsa, los atacantes tendrán acceso a ellos. Si te han pedido dinero y lo has dado, es difícil que vuelvas a saber de él.

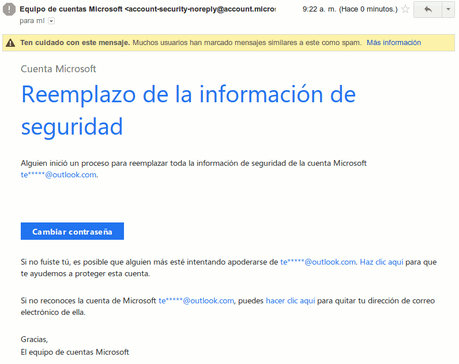

Y así, terminarías con un mensaje en tu bandeja de entrada como el siguiente:

Este es uno de los ataques más comunes, y aunque en este caso fue detectado como Spam por Gmail, ataques más complejos pueden llegar a brincar este filtro.

Pero la cuestión monetaria no es la más importante de los ataques de Phishing, pues suelen solicitar pequeñas cantidades de dinero (así el usuario es menos reacio a darlo, y como suelen atacar con éxito a miles de usuarios, la ganancia para ellos sigue siendo muy alta), sino que caer en el Phishing suele ir de la mano a ser infectado con Virus y Malware, que pueden dañar tu computadora, o actuar en segundo plano para facilitar que caigas en los siguientes ataques que llegarán a tu persona.

2.- Botnets: Ejercito de computadoras Zombie

Las Botnets son redes de computadoras infectadas, que pueden ser manejadas por un sólo individuo o por un grupo de piratas informáticos para realizar numerosos delitos.

Las Botnets son creadas al infectar computadoras con malware o virus, pero sin afectar de gran forma al equipo para que el usuario no se de cuenta que esta infectado, con esto, el atacante obtiene acceso total al equipo. A los equipos dentro de una Botnet se les llama “Zombies”

Ser parte de una Botnet es tan fácil como lo es el ser infectado con cualquier virus: Al entrar en sitios con programas ilegales, caer en publicidad engañosa, etc.

Una Botnet grande es especialmente peligrosa porque las personas que la controlen, tienen un gran poder de procesamiento que puede ser usado para infectar a otros usuarios, extorsionar personas, minar Bitcoins o derribar servidores de empresas y gobiernos, por lo que es muy importante que tengas cuidado de no caer en una, algo que puedes evitar con sólo tener buenos hábitos de navegación y un buen antivirus legal y actualizado que te proteja correctamente.

3.- Robo de contraseñas

Terminaré con otro ataque muy común: El robo de contraseñas, pero seré justo, en la actualidad, el robo de contraseñas suele ser culpa casi exclusiva de las empresas y no del usuario en sí, aunque si es culpa de este último el no cambiarlas con frecuencia.

Cuando ocurre un robo de contraseñas en un sitio web, es urgente que cambies todas tus contraseñas relacionadas a la web, pues no puedes saber con certeza que alcance ha tenido el ataque, además, es muy importante que no repitas tus contraseñas a través de diferentes cuentas en Internet, ya que al hacerlo, bastaría robar una de tus cuentas para poder acceder a muchas de ellas ha través de diferentes sitios de Internet.

Aparte de eso, no tengo mucho que decir acerca del robo de contraseñas, más allá de recomendarte Como generar contraseñas seguras fáciles de recordar y si es posible, que uses un gestor de contraseñas como LastPass, para generar contraseñas seguras en todas tus cuentas.

Espero que este artículo te haya servido para aprender algo, y como puedes ver, estos son sólo algunos de los ataques realizados de forma masiva a través de Internet, apuntando a millones de usuarios sin importar quienes sean, y aún así, he obviado los diferentes tipos de malware que también son una amenaza muy importante, así que ¿Por que protegerme si no soy alguien importante? Porque para un ladrón informático, todos las victimas potenciales son importantes, y es mejor no pertenecer a ese grupo.

Si te gusto el artículo ¡Compártelo en redes sociales! Te estaría muy agradecido

Además, recuerda que puedes seguirme en Facebook y Google+, donde encontrarás contenido diferente cada día.

Si quieres contactar conmigo, no dudes en hacerlo a través de esta página de contacto, contestare a la brevedad.

¡Casi lo olvido! Para estar al tanto de todas nuestras novedades puedes Suscribirte al Newsletter semanal de Technodyan, utilizando el formulario de abajo. Te prometo cero Spam.

Primer nombre:

Dirección de correo: