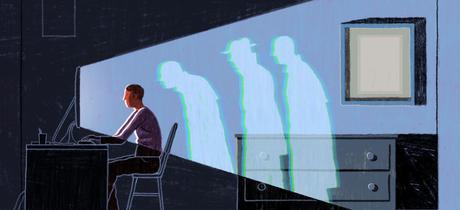

Agencias de inteligencia y gobiernos adquieren cada vez más software hacker para acceder y espiar móviles y ordenadores

"Parecía muy sospechoso. Así recuerda M un correo electrónico anónimo que recibió junto a varios periodistas más a finales de 2014. Prometía una exclusiva sobre un escándalo del gobierno. Algo no encajaba. Poco después, empezaron a pasar cosas extrañas en su portátil. "Recuerdo claramente no poder conectarme por Skype para hacer una entrevista sobre las torturas", dice. "Había como interferencias y tuve que pedir prestado otro teléfono".

Después de entregar un documento adjunto del correo electrónico a unos expertos de seguridad, descubrió que tanto ella como sus compañeros habían sido víctimas del Sistema de Control Remoto (RCS, por sus siglas en inglés), un sofisticado software de espionaje desarrollado por una pequeña empresa italiana llamada Hacking Team. Más adelante, supo que era su propio gobierno el que lo utilizaba contra ella; seguramente no compartían su trabajo periodístico. Es por eso que nos cuenta su historia bajo el anonimato. Teme nuevas represalias.

M es sólo una de las miles de personas que probablemente han sido hackeadas con RCS por alguna de las agencias de inteligencia y cuerpos de seguridad que han comprado el software. A medida que gobiernos y fuerzas del orden aumentan el uso de este tipo de herramientas, más motivos hay para creer que no sólo los criminales y las personas enfrentadas a un gobierno autoritario tienen motivos para preocuparse.

La comercialización y popularización de estas técnicas está plagada de problemas tecnológicos, morales y legales

Tras los ataques de París, personas como el director de la CIA, John Brennan, y el comisario de policía de la ciudad de Nueva York (EEUU), Bill Braton, se quejaron de que la encriptación está neutralizando las técnicas convencionales de vigilancia. Es un sentimiento compartido por algunas autoridades europeas y que puede impulsar las ventas de RCS, el cual Hacking Team comercializa como una solución para el "problema" de la encriptación porque hackear el móvil u ordenador de alguien puede revelar datos protegidos (ver No culpes a la encriptación de los ataques de ISIS en París).

También ayudará a la competencia de la empresa italiana. Los expertos que siguen su actividad aseguran que sólo representa la más conocida de muchas otras compañías vendedoras de herramientas similares. Se trata de software capaz de permitir que hasta la policía local utilice técnicas otrora exclusivas de las grandes agencias de inteligencia.

Lo que sabemos acerca de Hacking Team demuestra que la comercialización y popularización de estas técnicas está plagada de problemas tecnológicos, morales y legales. Problemas a lo que apenas se atiende mientras su uso se convierte en algo común. Cuanto más acesibles sean para la policía y similares, más crece la posibilidad de abusos. "Antes de que el hackeo pase del FBI a las agencias policiales estatales y locales, necesitamos urgentemente debatir acerca de si y cómo se deben emplear tales herramientas de vigilancia", afirma Christopher Soghoian, tecnólogo jefe de la Unión Estadounidense por las Libertades Civiles (ACLU, por sus siglas en inglés).

Pivote ofensivoHacking Team nació como una organización de ciberseguridad más tradicional en 2003. Su CEO y fundador, David Vincenzetti, provenía de la comunidad de expertos y entusiastas de la encriptación de la década de 1990, la misma que incubó a Julian Assange, creador de Wikileaks. Las corporaciones contrataban sus servicios para probar sus sistemas informáticos en busca de vulnerabilidades. Estos primeros clientes ya incluían entidades como Deutsche Bank y Barclays.

Sin embargo, un par de años después, Vincenzetti pasó de la defensa al ataque. Hacking Team empezó a vender software para acceder a los ordenadores personales y robar sus datos. Un paquete llamado RCS, el mismo software utilizado contra M, se convirtió en su principal producto.

El software de RCS puede infectar tanto los PC como los dispositivos móviles. Puede copiar archivos del disco duro, escuchar llamadas de Skype, leer correos electrónicos antes de su encriptación, captar contraseñas de un navegador web y encender el micrófono y la cámara para espiar directamente.

La cartera de la empresa siguió creciendo en 2006 con la agencia española de inteligencia, el CNI.

El programa puede infectar un dispositivo al aprovecharse de fallos de seguridad de los sistemas operativos y otro software. Hacking Team descubre estas vulnerabilidades por su propia cuenta o paga a otras empresas por saberlo. RCS puede llegar a un ordenador mediante un correo electrónico cargado con malware, como en el caso de M, o por alguien que consiga acceso físico al dispositivo. Algunos clientes abren la puerta al instalar un dispositivo llamado Aparato de Inyección de Red en su proveedor de servicios de internet, el cual puede dirigir el navegador objetivo a una falsa página web por la que RCS accede al sistema (ver Criptografía para controlar el espionaje).

Los clientes pagan a Hacking Team por este software y también por un sistema de servidores proxy para mantener ocultas las comunicaciones con el software -y sus investigaciones-. El paquete también incluye un completo servicio de soporte técnico. "El valor añadido reside en la instrucción, consultoría y facilidad de uso que puede ofrecer a cualquier agente que no esté familiarizado con los ordenadores", explica Edin Omanovic, investigador de Privacy International que ha estudiado la industria de la vigilancia.

Las autoridades italianas estuvieron entre los primeros usuarios de RCS para monitorizar a los capos de la mafia, los primeros objetivos. Pero Hacking Team superó rápidamente el mercado doméstico. En parte gracias a unos elaborados vídeos promocionales en los que prometía a potenciales clientes "superar la encriptación y obtener datos relevantes".

La cartera de la empresa siguió creciendo en 2006 con la agencia española de inteligencia, el CNI. Dos años después se sumaron a la lista sus homólogos en Singapur y Hungría. Arabia Saudí, Méjico, Egipto, Sudán, Rusia y Kazajstán tampoco tardarían en comprar las herramientas de Hacking Team. También lo hicieron el FBI y otras agencias estadounidenses. Fuerzas policiales locales e incluso seguridad privada también han pedido a Hacking Team demostraciones de sus herramientas. Correos electrónicos obtenidos por MuckRock gracias a la Ley de Libertad de Información muestran una comisaría tradicional de sheriff en Florida (EEUU) preocupada por no poder "sobrevivir" sin RCS tras ver una demostración. Nunca llegó a comprarlo.

Algunos de los clientes de Hacking Team han utilizado RCS de manera alarmante. En 2012, el Laboratorio para la Ciudadanía de la Universidad de Toronto (Canadá), que investiga cómo la seguridad informática afecta a los derechos humanos, descubrió que había sido utilizado por el gobierno de los Emiratos Árabes Unidos para infectar el ordenador de un disidente político. También lo hizo el gobierno de Etiopía para hackear los ordenadores de unos periodistas que trabajaban en Estados Unidos. "Encontramos cosas muy jodidas", afirma contundente Claudio Guarnieri, un investigador de seguridad que colaboró con el Laboratorio para la Ciudadanía en varios informes.

Muchos detalles acerca de la empresa de Vincenzetti y sus clientes proceden de documentos publicados después de que la empresa fuera hackeada en julio de este año. Una hoja de cálculo interna, con fecha de mayo de 2015, sugiere que 6.550 dispositivos -móviles y ordenadores- pueden haber sido infectados por RCS desde 2008. En total, la empresa vendió a unos 70 clientes, incluidos gobiernos, que le reportaron más de 40 millones de euros en beneficios (más de 44 millones de dólares).

Sin embargo, airear su trapos sucios por internet no pareció suponer un problema para el negocio de Hacking Team. Ningún cliente se distanció públicamente de la empresa. "Los clientes se han quedado con nosotros. Creo que reconocen el valor de lo que hacemos, la superioridad del producto", explica el portavoz de la empresa, Eric Rabe. Su CEO, Vincenzetti, rechazó cualquier entrevista.

Incluso tener sus trapos sucios aireados por internet no pareció suponer un problema para el negocio de Hacking Team. Ningún cliente se distanció públicamente de la empresa.

Existe mucha competencia sin embargo, tanto de pequeñas empresas como de grandes contratistas gubernamentales. Gamma International, con sedes en Alemania y Reino Unido, ofrece una herramienta similar a RCS llamada FinFisher. Ha sido comprada por agencias gubernamentales y fuerzas policiales en Australia, Bélgica e Italia. El gobierno bareiní la utilizó para espiar activistas. No fue el único. Según Privacy International, el gobierno de Uganda la empleó para extorsionar a sus oponentes políticos. Al igual que Hacking Team, Gamma International fue hackeada en 2014 para filtrar sus documentos internos. Tampoco parece haber sufrido por ello. El Laboratorio para la Ciudadanía informa que ha ganado clientes.

Omanovic, investigador de Privacy International, asegura que tiene constancia de unas 16 empresas que venden productos similares al de Hacking Team. Dos semanas antes de entrevistarle, había descubierto una empresa radicada en Israel. Dos meses antes, otra en Sudáfrica. Guarnieri, que colaboró con el Laboratorio para la Ciudananía, cree que existen muchas más. "Creo que las más importantes, en cuanto al tamaño de sus negocios y bases de clientes, aún no se han revelado", dice. "No han recibido mucha atención, quizás sólo porque se les ha dado mejor evitar que las pillen" (ver Las 'spin-off' hijas de la tecnología de la NSA).

Poder sin límitesEn Estados Unidos, el uso de herramientas como RCS para acceder a los datos de otra persona está regulado por la Cuarta Enmienda de la Constitución y las normas del procedimiento penal, lo que significa que e l FBI necesita una orden judicial para piratear un ordenador ajeno. Pero el Departamento de Justicia de Estados Unidos prepara un cambio de la norma para obtener órdenes judiciales para registros "de acceso remoto". Tanto la Unión Estadounidense para las Libertades Civiles como Google han manifestado que esto podría ampliar significativamente su uso.

Sin embargo, es habitual que cuando las fuerzas policiales consiguen acceso a nuevas tecnologías de vigilancia, estas se desplieguen rápidamente antes de que se pueda establecer un mecanismo para regular su uso. En Estados Unidos, el abuso de Stingrays -unos dispositivos que recopilan datos de teléfonos móviles en una zona determinada- se ha vuelto muy común. Por ejemplo, el sheriff del condado de San Bernadino, cerca de Los Ángeles (EEUU), los ha utilizado más de 300 veces sin una orden judicial durante un período menor a dos años. Ese problema sólo se está abordando años después de surgir. Ahora el FBI necesita una orden judicial para emplear Stingrays, y ya hay iniciativas en curso para conseguir la misma restricción en las fuerzas de policía local.

Soghoian, tecnólogo de la ACLU, cree que existe una necesidad desesperada de un debate público y político sobre el poder de las herramientas de hackeo y su creciente uso por parte de las autoridades. "Creo que muchos estadounidenses se escandalizarían al saber que el gobierno puede asumir el control de su cámara web (sin que se encienda la luz indicadora) o activar remotamente el micrófono de su portátil o móvil", asegura (ver El espionaje perjudica a los negocios).

Es improbable que el Congreso ni sus equivalentes en otras naciones occidentales estén a punto de emprender el debate que pide Soghoian. Es más, tras los atentados terroristas de Daesh -nombre con el que se conoce a ISIS- y sus simpatizantes, el interés de las agencias de inteligencia y fuerzas de seguridad sólo va en aumento.

Tampoco restringir la venta de herramientas como RCS a los gobiernos con un mal historial en derechos humanos parece una opción. Fracasó en 2013 cuando un acuerdo de control de armas firmado por Estados Unidos y otros 40 países, el Acuerdo Wassenaar, se actualizó para restringir la exportación de tecnologías de vigilancia a ciertos gobiernos. Sin embargo, las reglas propuestas en Estados Unidos se archivaron después de que los investigadores de seguridad protestaran al considerarlas demasiado amplias por lo que limitarían el trabajo vital y necesario para asegurar la seguridad en internet.

Se necesita un debate público y político sobre el poder de las herramientas de hackeo y su uso por parte de las autoridades

La estrecha relación entre los proveedores de las herramientas y las agencias nacionales de inteligencia y criminales también podría conferir algo de inmunidad a la regulación. Unos correos electrónicos internos de Hacking Team demuestran que se reunió con oficiales militares después de que el gobierno italiano paralizara la exportación de RCS por su colusión con los derechos humanos. La prohibición se levantó poco después.

A Guarnieri le preocupa que nos estemos dirigiendo sonámbulos hacia un mundo en el que la venta y el uso de tales herramientas se dé por sentado. "Si en 10 años tenemos 50 Hacking Teams en Italia ... saboteando sistemas operativos seguros, encontrando maneras de hacer que el software de seguridad carezca de sentido, creará una ristra de problemas que nunca podremos abordar porque se habrá legitimado ", afirma.

Parece que hemos llegado a una encrucijada de la vigilancia sin que la sociedad sea consciente de ello ni pueda, mucho menos, elegir el camino a tomar. Esto tiene desventajas incluso para personas con la suerte de vivir en lugares garantistas con los derechos civiles. A la gente como M, convertida en objetivo de su propio gobierno por difundir verdades consideradas inconvenientes, sólo le queda esperar que las empresas como Hacking Team puedan moderarse a la hora de decidir a quién venden (ver El espionaje telefónico sería menos invasivo gracias al encriptado).

Rabe, el portavoz de la empresa italiana, sugiere que ese es el caso: "La sociedad siempre ha esperado que las fuerzas de seguridad realicen labores de vigilancia para protegernos del fraude, el robo, los daños físicos, el terrorismo y otros crímenes", señaló en un comunicado. "Hacking Team proporciona herramientas exclusivamente a gobiernos - para utilizarse con las medidas adecuadas de salvaguardia - de modo que puedan saltarse la encriptación empleada habitualmente por criminales y terroristas para atacarnos".

Pero los investigadores de seguridad no se lo tragan. "Creo que uno podría fundar una empresa responsable que vende soluciones de espionaje", dice Bill Marczak, investigador del Laboratorio para la Ciudadanía. "¿Pero tendría clientes una empresa así? No lo sé".